William Stallings Book order (chronological)

Computer Security

Principles and Practice, Global Edition - Fourth Edition

- 800 pages

- 28 hours of reading

For courses in computer/network security Computer Security: Principles and Practice, 4th Edition, is ideal for courses in Computer/Network Security. The need for education in computer security and related topics continues to grow at a dramatic rate--and is essential for anyone studying Computer Science or Computer Engineering. Written for both an academic and professional audience, the 4th Edition continues to set the standard for computer security with a balanced presentation of principles and practice. The new edition captures the most up-to-date innovations and improvements while maintaining broad and comprehensive coverage of the entire field. The extensive offering of projects provides students with hands-on experience to reinforce concepts from the text. The range of supplemental online resources for instructors provides additional teaching support for this fast-moving subject. The new edition covers all security topics considered Core in the ACM/IEEE Computer Science Curricula 2013, as well as subject areas for CISSP (Certified Information Systems Security Professional) certification. This textbook can be used to prep for CISSP Certification and is often referred to as the 'gold standard' when it comes to information security certification. The text provides in-depth coverage of Computer Security, Technology and Principles, Software Security, Management Issues, Cryptographic Algorithms, Internet Security and more.

Computer Security. Principles and Practice

- 798 pages

- 28 hours of reading

In recent years, the need for education in computer security & related topics has grown dramatically & is essential for anyone studying computer science or computer engineering. This text provides integrated, comprehensive, up-to-date coverage of the broad range of topics in this subject.

SNMP, SNMPv2, SNMPv3, and RMON 1 and 2

- 619 pages

- 22 hours of reading

This book is the definitive guide to SNMP-based network and internetwork management for network administrators, managers, and designers. Concise, focusing on practical issues, and completely up to date, it covers SNMPv1, SNMPv2, and the most recent SNMPv3, as well as RMON1 and RMON2 - all of which are currently deployed in LANs and WANs. With this book, you will be better equipped to determine your network management needs, gain insight into design issues, and obtain the necessary understanding to evaluate available SNMP-based products. The author presents helpful background information, including an overview of network management requirements and an explanation of fundamentals such as network management architecture; performance, fault, and accounting monitoring; and configuration and security control.

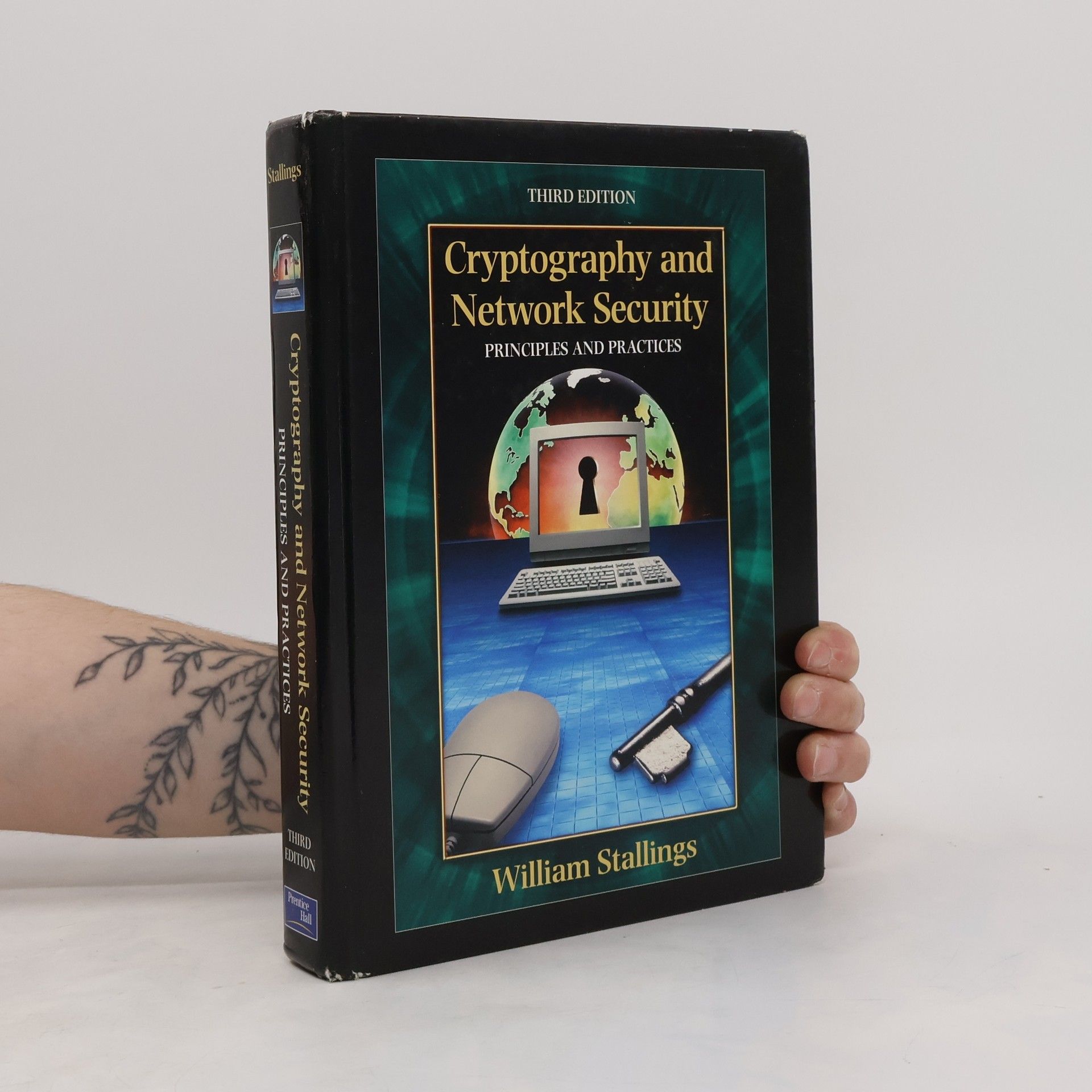

Cryptography and Network Security

- 696 pages

- 25 hours of reading

For one-semester undergraduate/graduate level courses and for self-study. William Stallings offers a practical survey of both the principles and practice of cryptography and network security, reflecting the latest developments in the field.

Pearson Studium - IT: Betriebssysteme

Prinzipien und Umsetzung - 4., überarbeitete Auflage

- 894 pages

- 32 hours of reading

Zum Buch: William Stallings ist neben Andrew Tanenbaum einer der bekanntesten und erfolgreichsten Lehrbuchautoren der Informatik. Die Stärke seines Buches liegt in der sauberen, sachlichen und detaillierten Darstellung der komplizierten Sachverhalte in einem Betriebssystem. Der übersichtliche Aufbau und die Fragen zur Lernkontrolle an jedem Kapitelende erleichtern das gezielte Nacharbeiten z. B. von Vorlesungsinhalten. Über den Autor: William Stallings ist Autor von 17 Büchern zu Themen aus den Bereichen Datenkommunika-tion, Betriebssysteme und Sicherheit. Er arbeitet als Berater für Regierungseinrichtungen und Computer- und Softwarehersteller. Die deutsche Übersetzung wurde fachlich betreut von Prof. Dr. Heiko Krumm und Dr. Peter Kemper, Universität Dortmund.

Wireless Communications & Networks

- 596 pages

- 21 hours of reading

For one-semester, undergraduate/graduate-level courses in Advanced Networking, Wireless Communications, Wireless Data Communications, and Wireless Technology, in departments of Electrical Engineering, Computer Science, Information Science, and Computer Engineering. This comprehensive, well-organized text covers wireless communication and networks, and the rapidly growing associated technologies the most exciting areas in the overall communications field. It explores the key topics in the following general categories: technology and architecture, network type, design approaches, and applications. An emphasis on specific wireless standards reflects the importance of such standards in defining the available products and future research directions in this field. *Coverage of basic networking concepts in Part One and Appendices - appropriate for students with little or no background in data communications. *Consistent discussion of technology and architecture - illustrates how a small collection of ingredients - including frequency band, signal encoding techniques, error correction technique, and network architecture - characterize and differentiate wireless communication and networking

This book serves as a practical, up-to-date, and comprehensive survey of network-based and Internet-based security applications and standards -- and as a valuable reference or tutorial.It offers a large section on the discipline of cryptography -- covering algorithms and protocols underlying network security applications, encryption, hash functions, digital signatures, and key exchange. Other topics include IP, web, and network management security, firewalls, and intruders and viruses.

ISDN and Broadband ISDN with Frame Relay and ATM

- 581 pages

- 21 hours of reading

This textbook provides a comprehensive overview of the technology and standards of ISDN and broadband ISDN, with emphasis on frame relay and ATM. It presents ISDN in detail, including services, technology, and interfaces, and covers the latest standards such as the ITU-T Recommendations and the Frame Relay Forum specifications. Also covered is the key technology of frame relay, which examines frame relay protocols and services as well as frame relay congestion control. Equally comprehensive treatment is given to broadband ISDN, including the latest standards such as the ITU-T recommendations and the ATM Forum specifications. The book also devotes key sections to discussion of asynchronous transfer mode (ATM) and to examination of protocols, services, the ATM Adaption Layer (AAL), and ATM traffic and congestion control.

Local and Metropolitan Area Networks

- 550 pages

- 20 hours of reading

Like its predecessors, this fully updated fifth edition provides a clear, comprehensive presentation of LAN/MAN technology and the many emerging approaches to high-speed local networking. It meets the needs ot today's readers by emphasizing both the fundamental principles as well as the critical role of performance in driving LAN/MAN design.

Major changes in networking standards in the last seven months will change the roles of computer communications for the next five years. Stallings waited for the actual revised ANSI standard, and has detailed only the important changes that every network user and administrator needs to know.

Offering a comprehensive and unified introduction to operating systems, this book provides students with a foundation in key mechanisms of operating systems as well as a look at design issues highlighting the tradeoffs and decisions involved in OS design. Building on fundamental principles, the book presents recent developments such as threads, real-time systems, multiprocessor scheduling, process migrations and security. Throughout, Windows NT, UNIX, and IBM MVS are used as running illustrative examples of actual operating systems. operating systems - reflecting current trends in the field and highlighting how distributed operating systems concepts build on concepts found in traditional operating systems. It also provides an internet mailing list, and discusses object-oriented design techniques.

Focusing on the latest technology and presented in a modular format, this best-selling text provides a clear and comprehensive overview of the data and computer communications field. It emphasizes fundamental principles and the importance of performance in protocol and network design, covering key areas such as data communications, wide-area networking, local area networking, and protocol design. The modular structure allows instructors to tailor courses to their needs while making the subject more digestible for students. Key principles like multiplexing, flow control, and error control are consistently highlighted, showcasing their application across various technologies. The content is organized into several parts: 1. Overview of data communications, networking, and the Internet, including protocol architecture and data transmission techniques. 2. Wide area networks, discussing circuit and packet switching, routing, and cellular wireless networks. 3. Local area networks, covering high-speed and wireless LANs. 4. Internet and transport protocols, detailing internetwork protocols and transport mechanisms. 5. Internet applications, focusing on network security, electronic mail, directory services, and multimedia. This text serves as a comprehensive resource for understanding the critical aspects of data and computer communications.

Computer Organization and Architecture

Principles of Structure and Function

- 511 pages

- 18 hours of reading

For graduate and undergraduate courses in computer science, computer engineering, and electrical engineering" Fundamentals of Processor and Computer Design "Computer Organization and Architecture " is a comprehensive coverage of the entire field of computer design updated with the most recent research and innovations in computer structure and function. With clear, concise, and easy-to-read material, the Tenth Edition is a user-friendly source for people studying computers. Subjects such as I/O functions and structures, RISC, and parallel processors are explored integratively throughout, with real world examples enhancing the text for reader interest. With brand new material and strengthened pedagogy, this text engages readers in the world of computer organization and architecture.